2025年07月07日

2024年、日本のある印刷会社がランサムウェア攻撃を受けました。この攻撃は、単なる一企業の被害にとどまりませんでした。印刷・封入・発送業務を

委託していた複数の企業や団体が、次々と情報漏洩を公表する事態へと発展したのです。

この印刷会社は教育機関や保険会社、自治体などから個人情報を含む印刷物の制作・発送業務を請け負っていました。

攻撃者は、システムに侵入し、顧客企業から預かった個人情報を暗号化・窃取。その結果、以下のような被害が発生しました。

大手 学習塾 → 約70万件の個人情報が漏洩。生徒・保護者の氏名、住所などが含まれていたと報告。

市 → 約15万件の個人情報が漏洩。市民向けの通知物などの印刷業務を委託していた。

県 → 約20万件の個人情報が漏洩。県民向けの通知や案内文書の印刷を委託。

大手 生命保険会社 → 約27,800件の契約者情報が漏洩の可能性ありと公表。

その他、数十社が影響を受けたとされています。

ランサムウェア被害が、なぜ数十社にまで波及したのか?その背景には、現代の業務委託構造に潜む"3つの盲点"がありました。

① データの"委託"=責任の"移転"ではない

多くの企業は、印刷や発送業務を外部に委託する際、顧客の個人情報をそのまま提供しています。

しかし、「業務を委託したからといって、情報管理責任まで委託できるわけではない」のです。

委託元企業は、個人情報保護法上の「個人情報取扱事業者」としての責任を持ち続けます。

委託先で漏洩が起きた場合でも、委託元が情報漏洩の当事者として公表・謝罪・対応を迫られます。

② 委託先のセキュリティ評価が形式的だった

多くの企業では、委託契約時に「セキュリティチェックシート」や「誓約書」を交わすだけで、実際のシステムや運用の

確認をしていないケースが大半です。

印刷会社は「業務終了後にデータを削除している」と報告していましたが、実際には削除されずにサーバーに

残っていました。委託元はその事実を知らず、"信頼"に依存した管理体制が裏目に出ました。

③ 攻撃者は"最も脆弱な1点"を狙う

サイバー攻撃者は、直接大企業を狙うよりも、セキュリティが甘い中小の委託先を踏み台にする戦略を取ります。この

ような中堅企業は、セキュリティ投資や人材が限られていることが多く、狙われやすいです。

一度侵入されれば、そこに集まる複数企業のデータが一網打尽にされるリスクがあります。

この事例は、どの業種・規模の企業にも起こり得る現実です。「顧客情報を外部業者に渡している」・「委託先のセキュリティ評価をしていない」・

「サプライチェーン全体のリスク管理が不十分」 に対し、しっかりと対策を行わなければ、連鎖型情報漏洩は起こる可能性があります。

委託先のセキュリティチェックの実施や外部公開資産の可視化と脆弱性の診断(AttackSurfaceManagement)・インシデント発生時の対応フローの

明文化と訓練などできる対策をしっかりと行い、「自社が直接攻撃されなくても、情報漏洩の責任を問われる」という新たなリスクに備えてください。

セキュリティは"自社だけ"では完結しない。今こそ、サプライチェーン全体を守る視点が求められています。

サイバー攻撃の侵入経路を見つけ出し攻撃者目線でリスクを診断し最適なセキュリティ対策をサポートします。

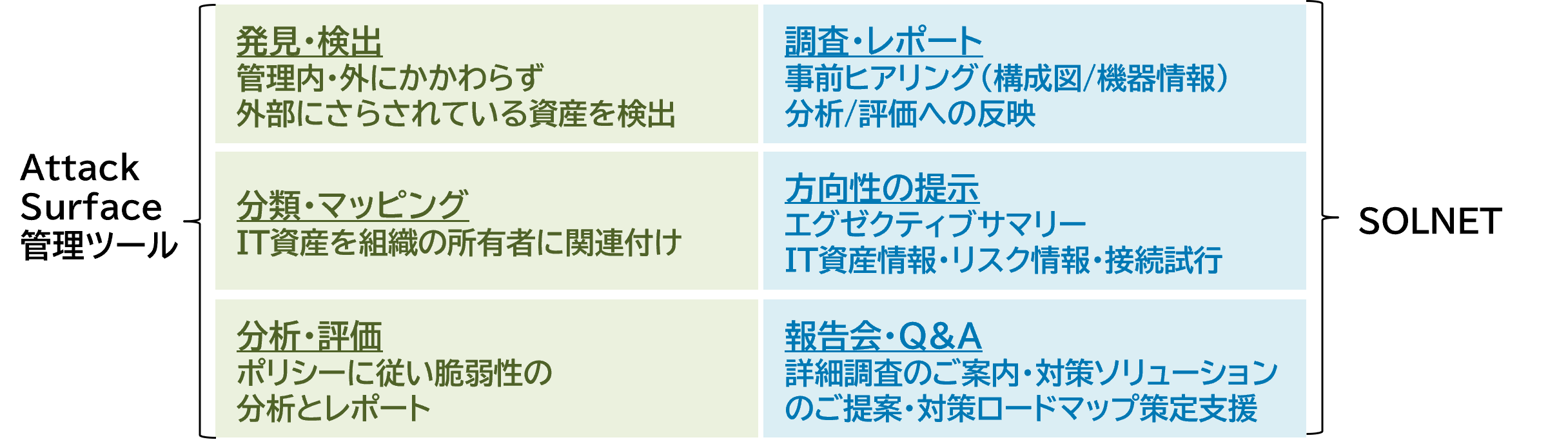

・ Attack Surface診断ツールで検出された外部脅威、リスクを優先付けして分類・分析・評価を実施

・ お客様環境の調査・ヒアリング内容に基づき、SOLNET独自の診断結果レポートを作成・報告

・ 検出されたセキュリティリスクに対する対策案、ロードマップを定期的な報告会で提言

お客様の環境に基づき、最適な診断メニューをご提案いたします。

もし、ご興味がございましたら、下記のお問い合わせよりご連絡頂けますようお願い致します。